Вчера мы говорили о GSM-хакинге как о явлении, которое по вполне понятным причинам является данностью нашей жизни, а так как тема благодатная, буквально не паханое поле, то нельзя так просто упускать возможность еще больше заразить вас параноидальными мыслями. Поэтому засучив рукава, беремся дальше нести в массы идею о том, что Большой брат следит за нами всеми или, по крайней мере, старается следить.

Сегодня мы продолжим рассматривать возможность прослушки и получении информации с вашего мобильного устройства. И вопрос будет звучать так – можно ли прослушать или получить какие-нибудь данные даже с выключенного мобильника? Но для того, что бы сразу перейти к части, где все расскажем, давайте сначала ответим еще на один вопрос – что такое выключенный мобильный телефон?

А подвох вот в чем. Если вы технарь, который не прогуливал учебу, а хотя бы в пол уха слушали то, что говорили преподаватели, то должны знать, что телефон в «отключке» это лишь тот телефон, из которого изъят аккумулятор. Другими словами, если вы нажали кнопку выключения на телефоне, то на самом деле вы его всего лишь перевели в режим ожидания. Закрепили это знание и поехали дальше к основной теме.

Вынул аккумулятор – спас себя от прослушки

Итак, подтверждают теорию о «прослушке» выключенных телефонов сведения Washington Post, которые 20 июля 2013 года рассказали о действиях АНБ. Практически два года ФБР, ЦРУ и армия США отслеживали подозреваемых в терроризме, используя отключенные мобильные устройства. Тут то и пошли возмущения прессы с паникой касательно возможной слежки за гражданскими. Более того, далеко не всегда единственный источник информации это мобильный телефон, так, например, отдел Geolocation Cell в АНБ в реальном времени собирает данные от множества «сенсоров» и таким образом отслеживает цель по всему земному шарику. Но, так или иначе, именно наличие телефона является ключевым фактором, который определяет успех всей операции.

Однако не только террористам грозит подобная слежка, в связи с чем, в прессе паранойя разгорелась с новой силой. Логика СМИ проста, если следят за террористами, то, что мешает следить за нами и важно не только то, что следят, но и то, какие метаданные утекают через сделанные на тот же смартфон фотографии. Да и ни для кого не секрет, что даже iOS и Android по умолчанию метят снимки GPS-координатами, объяснять, что это значит, я думаю не надо.

Но как только пресса начала активно стучать в колокол паники, к данному вопросу с энтузиазмом присоединились специалисты, которые постарались успокоить людей и объяснить, что к чему, дабы дремучие гуманитарии лишний раз не тратили нервные клетки. И к слову сказать, частично у спецов это получилось. Многое объяснили, над многим поставили точку и в целом оказали моральную поддержку паникующим. Общая мысль была следующая – среднестатистический владелец телефона может не переживать, а если переживать очень сильно хочется, то предложили как себя обезопасить, так, на всякий случай.

Теперь мы передаем из уст, так сказать, в уста и возвращаемся к нашему первому рассуждению о том, что такое выключенный телефон на самом деле. Вынимаем батарею и все, «алес», никто вас не прослушивает и не следит. Риск, конечно, остается, однако он слишком незначительный, например, вы станете жертвой методики радиопеленгации, которая не только сложна, но и крайней не практична.

Телефон со встроенной прослушкой – жук прилагается

Принцип слежки таков – антенную часть мобильника облучают радиосигналом частотой в десятки мегагерц, после чего часть «откликается», таким образом происходит своеобразная пеленгация устройства. Само собой, электроника на телефоне от этого не заработает и соответственно «послушать» или узнать IMEI у любителя слежки не получится. Но! И это очень важно, если специалист знает особенности вашего телефона, то вас он найти сможет при наличии пеленгатора поблизости. А так как метод, описанный выше, работает в лабораториях, то исключать, что им могут пользоваться спецслужбы, было бы глупо.

А теперь представляем себя не технарем, а самым что ни на есть обычным обывателем, который искренне верит в то, что нажав кнопку выключения на телефоне, он выключается полностью. И тогда задача упрощается в несколько раз, потому что телефон, вместо того, что бы быть отключенным, чувствует себя вполне работающим, но находящимся в режиме ожидания. А это значит, что продолжают работать все приложения и операционная система телефона и соответственно получить к ним доступ, лишь дело времени, так как сил много у специалиста на это не уйдет. Вас смогут и прослушать и определить местонахождение, и даже сделать с вашего же телефона скрытые фотографии.

Но и эти методы считаются дорогими и непригодными к массовому использованию, впрочем, есть еще одна возможность прослушать нужного человека и возможность эта называется baseband processor или сокращенно BBP.

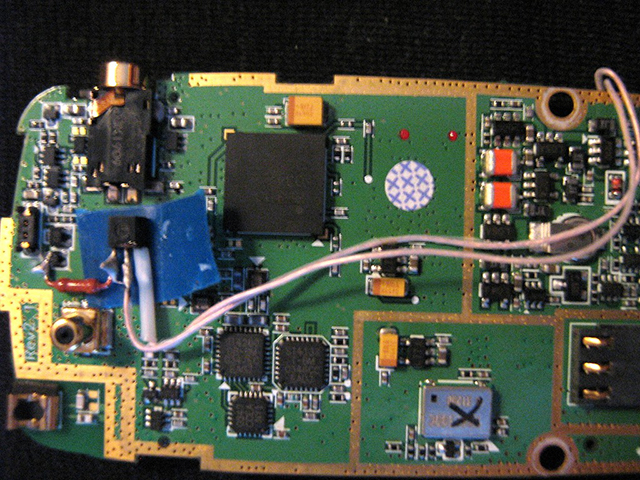

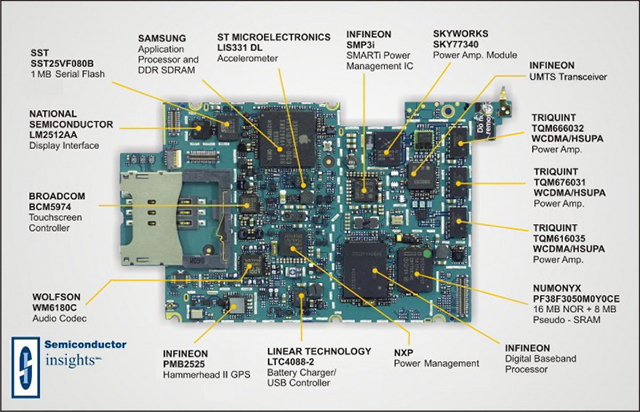

Baseband processor в нижнем правом углу. Ты его не заметил, но он там есть.

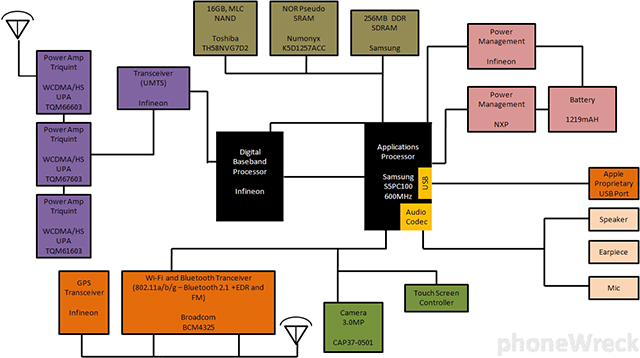

Сам baseband-процессор представляет собой устройство (чип или его часть), встроенный в сетевой интерфейс и является, если немного упростить, радиопроцессором по своей сути, интересно так же, что baseband использует собственную память и операционную систему. ОС baseband-процессора «весит» всего несколько килобайт, однако это тот случай, когда подобное устройство можно сравнить с Давидом, победившим Голиафа. Кроме того Baseband-процессоры являются обособленным узлом сотового телефона, используемым для обеспечения работы GSM-стека и цифровой обработки сигнала. А имея в наличии такой функционал как криптография, наличие файловых систем, оконная графика и другое, baseband-процессор может творить чудеса.

Немного отойдем от нашей главной темы и сосредоточим внимание непосредственно на BBP, заслуживающий, чтобы о нем немного поговорили. Сам процессор, как и его компоненты, являются довольно малоизученной темой, даже начиная разбираться, посторонний наткнется на множество вопросов. Вот вам простой пример, как часто вы слышали об операционной системе Nucleus RTOS, которая работает на нескольких миллиардах устройств? Такая же ситуация обстоит с BBP.

Роль Baseband -процессора в телефоне, схема

С помощью низкоуровневых интерфейсов и языка AT-команд, процессор общается с внешним миром, однако даже эти факты, возможно, уже устарели либо являются не точными, так как тема довольно скудная на факты и конкретный материал. Тем не менее, важным остается то, что BBP живет своей жизнью, в то время как о нем даже не подозревает владелец телефона. Еще одним интересным фактом об этом мини-компьютере (позволим себе его так назвать), является то, что его прошивку можно менять не только с телефона, но и скорее всего, дистанционно, так что вещица оказывается многофункциональной и устареть может лишь частично. Увы, больше рассказать не получится, так как известно очень и очень мало, а технические подробности и тонкости софта процессора знает только сам производитель, который, само собой, молчит как рыба и не желает показываться, что и понятно.

Обитель Зла или святая-святых АНБ США, главный офис

В общем, все сводится к тому, что на данный момент BBP является самым мощным инструментом по слежке за человеком, который только может быть на вооружении спецслужб всех сортов. Но не будем сгущать краски, ведь достаточно извлечь из телефона аккумулятор и вы становитесь «невидимкой», по крайней мере об этом говорят специалисты и в это хочется верить. Так что нам остается надеяться, что если даже Большой брат следит за нами, то следит хотя бы не за всеми сразу.

P.S. «Страшилка» о прослушке телефонов граждан

Исследователь в области безопасности Ральф-Филипп Вайнманн нашел новый способ внедрения в мобильные устройства – при помощи поддельной базовой станции и уязвимостей, обнаруженных в прошивках микросхем, продаваемых фирмами Qualcomm и Infineon Technologies. Вайнманн продемонстрировал всему сообществу взлом на примере, iPhone, и на устройствах Android. А интересно тут то, что до этого случая попытки мобильного хакерства затрагивали операционную систему телефона или другое программное обеспечение, но этот взлом фокусируется на вторжении в baseband-процессор. Благодаря новому открытому программному обеспечению под названием OpenBTS, любой может установить вышку за $2 000, что равняется цене компьютерного оборудования. Мобильные компании также делают необходимое оборудование более доступным, путем предоставления потребителям фемтосот (маломощная и миниатюрная станция сотовой связи, предназначенная для обслуживания небольшой территории — одного офиса или квартиры) в попытке расширить мобильный охват. Такие фемтосоты, как 3G MicroCell от AT&T, даже менее дорогие. К примеру, оборудование AT&T стоит всего лишь $150.

Для осуществления атаки Вайнманн устанавливает поддельный трансивер, который используется для отправки вредоносного кода при помощи радиосигнала на устройство, выбранное мишенью. Код использует уязвимость, обнаруженную в GSM/3GPP стеках baseband-процессоров телефонов. Вайнманн говорит, что такие организации, как GSM Association и European Telecommunications Standards Institute (Европейский институт по стандартизации в области телекоммуникаций) даже не рассматривали возможность такого рода атак.

Google имеет фактически всю информацию о перемещении и интересах/проблемах пользователей, использующих смартфоны на базе андроида, браузеры на базе Google Chrome, почту от Gmail и гугло-поиск. Корпорация «добра» запросто отслеживает все ваши перемещения, историю поиска, места отдыха, место жительства, может понять где вы работаете и тд

Там и помимо Гугла желающих прослушать ваши разговоры и ознакомиться с вашей перепиской полным полно! От силовых ведомств, до промышленного шпионажа, от частных детективов, до ревнивых супругов